长久以来,Windows系统的漏洞层出不穷,病毒、木马以及黑客功击猖獗,其安全性之差让你们有苦难言,都有“鸡肋”的觉得。好多用户不愿忍受这样常年的摧残linux压缩命令,演化为对其他操作系统的期盼,对于服务器来说Unix已然成为不错的选择,个人用户对Linux的兴趣也与日俱增,相信SUN要为政府开发专用的Linux版本并提供内核代码的消息,不是空穴来风,莫非Unix和Linux真的很安全吗?

一、开放源码就更安全吗?

因为好多Unix和Linux的版本都是开放源代码的linux内核源代码情景分析 扫描版,因而好多人深信其安全性是深受全世界程序员监控的,它们的任何漏洞和侧门就会被发觉,所以好多人主观上乐意相信它们比谷歌至今未公开内核的Windows愈发安全。

面对Unix和Linux的挑战,谷歌也以前与中国政府签订了“政府安全计划源代码合同”,合同中商定,经过相关部门批准的政府部门可以查阅部份的Windows系统源码,随着操作系统的安全关系到国家安全的意识的加深,谷歌这样“慷慨”的行为,也就不足为怪了!不可证实,开放源代码对于软件的发展以及其安全性的强化就会有一定的推动作用。倘若从纯技术的角度来说,在这么庞大的操作系统中,经过悉心隐藏的侧门,其实只有开发者才能懂得和借助,不论是Windows,还是Unix或Linux都难以回避这个事实。

在你感兴趣的前提下,Linux的源码你可以恣意下载和阅读,但一般你们所关注的都是这些著名的程序,其他数目庞大(8-9成)的程序你其实根本没有兴趣或没有时间去仔细研究一遍,虽然是安全专家也不一定能将其中的漏洞一网打尽。好多厂商对Unix和Linux进行改写的过程中,还会对其进行性能和安全方面的测试,并且,单凭一家之力发觉安全漏洞的机率微乎其微。以前有人(不记得名子了,Sorry)就以前下过定论:没有那个系统绝对安全,Unix和Linux其实也不例外。

二、哪个更安全?

Windows的确存在好多漏洞,总给人以不够安全的印象,不过平心而论,针对它的功击实在太多了,所以它的漏洞更多、更容易地被你们发觉,我想这与它仍未公开内核程序不无关系。大多数安全专家和厂商觉得,就三种类型的操作系统安全性而言,Unix的安全性最好、Linux其次、垫底的是Windows。但对于Linux的安全机制,人们依然存在争议。不过从对安全漏洞的补救来看,Linux的补救速率常常比其他商业操作系统要快,由于开放源代码社区可以十分及时地发布补丁程序,甚至用户自己也可以更改Linux的源代码,填补安全漏洞。对于普通的商业应拿来说,Linux的安全性早已足够,而虽然在这种应用中,Windows的安全性也早已足够。

三、事实胜过诡辩:

虽然早在1988年,Unix平台上就早已释放出了第一个小型的蠕虫,但这种就犹如当时的Unix系统本人一样,还不为人所知。随着Klez病毒在Linux平台上传染的通告,才使人们逐渐认识到,原先Unix和Linux也存在安全问题。接出来的病毒就更多了,如:Lion.worm、OSF.8759、Slapper、Scalper、Linux.Svat和BoxPoison等等病毒。有一个英国的中学生,甚至编撰了一本怎样在Linux平台上编撰ELF病毒的手册,但即便这样,好多病毒还是不被你们所熟悉。至今被病毒侵犯过Unix/Linux早已好多了,Unix的有:FreeBSD、HP/UX、IBMAIX、SCOUnixware、SCOOpenServer、SunSolaris以及SunOS等,Linux的有:SuSELinux、MandrakeLinux、RedHatLinux、DebianGNULinux、SlackwareLinux。

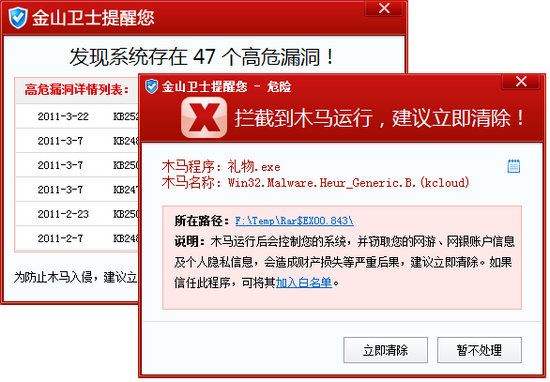

WINE是一个公开源代码的兼容软件包,能让UNIX平台运行Windows应用软件。其实这其实是个不错的选择,但是,使用WINE的Unix/Linux系统非常容易遭到病毒的功击。由于它们会使无论是对UNIX的还是对Windows的病毒、蠕虫和木马都能对系统形成恐吓。虽然,无论是Unix/Linux还是Windows,病毒和木马的工作原理都是邯郸小异的linux操作系统简介,我们可以将病毒简单的理解为不经过你的同意而感染和捣毁其他程序的程序,蠕虫则看成是一个不经过你的同意而自我复制的代码块,尽管有些系统Bug也会存在复制的行为,但其无意识的行为和病毒、蠕虫、木马的有意识的主动行为还是有区别的。在Unix系统中,一个将名子伪装成tar或df的木马,甚至可以移除整个文件系统,这似乎是十分可怕的。

四、实例为证:

为了进一步了解在Unix/Linux环境下,病毒的工作原理和过程,最好还是结合病毒实例进行述说。在Unix/Linux系统中使用Apache作为WEB服务器的用户是相对较多的,而Linux.Slapperworm.Slapper正是针对其功击的,此蠕虫通过HTTP合同向WEB的80端口发出GET恳求,因而获得Apache的版本,它一旦发觉容易功击的版本时,便联接到服务器的443端口,借助一个缓冲区溢出漏洞来采用合适的蠕虫包替换服务器中相应的文件。替换成功后,该蠕虫会借助一个本地编译器(如:GCC)编译自身linux内核源代码情景分析 扫描版,将编译后的二补码结果从/tmp目录开始扩散,窃听UDP端口,以接受更长远的分布式拒绝服务(DDoS)功击的指示。最后,DDoS功击制造TCP洪流令系统截瘫。个别Slapper病毒的变异体就会扫描整个B类网路找寻容易功击的Apache服务器。

另外还有一个典型的事例,LinuxLionworm蠕虫。它就是通过扫描B类网路的53端口,从中找寻易功击的DNS服务器(基于Unix/Linux平台),若寻觅到目标服务器,它将消除日志文件,接着栽种各类木马文件以隐藏它的真实试图。它复制的那些文件几乎看不哪些纰漏,它都会删掉一些系统文件以达到更好的隐藏目的。一旦整个布署过程完成后,它会把密码文件发送给预先设定的远程计算机,其他Lion的变种可以通过嗅探器来嗅探活动联接中的密码信息。通过获得系统访问权限,病毒黑客们能借助远程系统进行DDoS功击,盗用信用卡号,或则泄露和破坏绝密文件、纪录。

结束语:要想使你的Unix/Linux系统愈发安全,选择合适的防毒产品是必需要考虑的问题,一些Unix/Linux被设计安装在防火墙上,或布署在消息和群件服务器上。在拥有Unix/Linux服务器的网路中,保护服务器的安全就变得尤为重要,仍须要厂商和广大的程序员们不懈地努力!

关键字:Linux、网络、漏洞、服务器