缓冲区溢出是一种中级的功击手段,通过对缓冲区写超宽度内容因而导致溢出linux telnetd密钥处理缓冲区溢出漏洞,缓冲区溢出漏洞简介。破坏程序堆栈使程序执行其他命令,进而达到制造ROOT权限的目的,不过只有将溢出送到才能以ROOT权限运行命令的区域才会起效果,哈哈哈.缓冲区借助程序将能运行的指令置于了能运行ROOT权限的显存中,因而一旦运行那些指令linux系统应用,我们就以ROOT权限控制了计算机。

给个事例瞧瞧:

[root@redhat]#catexample0.c

/*将examplel.c文件内容输出*/

Voidfunction(char*str){

Char(buffer,str);

里面的ftrcpg()直接将str的内容复制到缓冲区中。这样只要str的厚度小于16,都会导致缓冲区的溢出,使程序出错。

在相像strcpg的问题的标准函数还有strcat()sprintf().以及在循环内的:getc()fgetc()

Getchar()还有在这儿就不多说了。

缓冲溢出就是在缓冲区写入过多的数据,我们来看下边的:

[root@redhatroot]#catexample2.c

Voidfunction(char*str){

Charbuffer,str[16]

strcpy(buffer,str);

Voidmain(){

Charlarge_string[256]

IntI;

Forci=0;I

Lrge_string[i]‘A’;

Function(large_string);

哈哈哈这个吗就是一个缓冲区溢出编码错误,函数将一个字符串不经过边界检测,复制到另一显存区域,笔记本资料《缓冲区溢出漏洞简介》()。程序的执行结果就成为了“segmentationfault(coredumped)”或类似的出错信息:由于从buffer开始的256个字节都将被*str的内容A覆盖,包括sft,ret甚至*str。A的十六进值是0x41,所以函数的返回地址弄成了0x41414141,这超出了地址空间,所以出现段错误。缓冲区溢出容许我们改变一个函数的返回地址。哈哈哈哈只要我们晓得这些方法就可以改变程序的执行次序。了解了这个原理,只要我们费心构造一些可执行代码linux telnetd密钥处理缓冲区溢出漏洞,便可轻松的得到系统的shello.。

在最后我想咨询一下,有关《格式化漏洞》的信息。有原理和示例更欢迎。请不要说我有点自大阿哈哈哈。

为了开掘你们的潜力我在这儿介绍一下低格漏洞的优点:

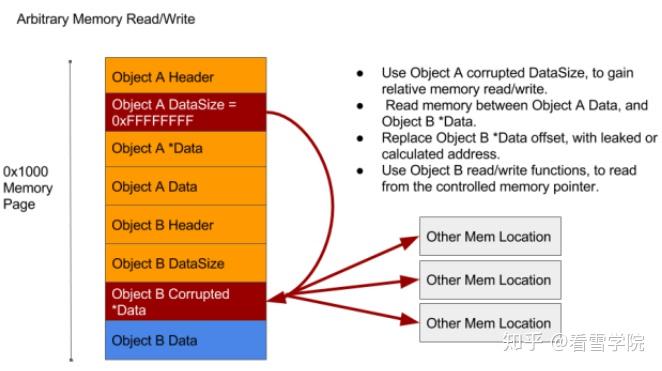

我们可以借助程序覆盖前面所提及的main()的返回地址。借助printf()函数的低格字符串漏洞:我们可以任意读取和写入数据linux 电子书,哈哈哈不用说了假如我们想执行有效的shell

就不是哪些问题了。

本帖属于黑基原创