摘要

在网路技术不断发展的明天,网路在带给我们方便高效的生活的同时也伴随着各色各样的网路安全问题。近几年来不断爆发各类网路安全风波如12306泄露风波,棱镜风波等,都在警示着我们不能忽略网路安全问题。防火墙作为避免网路功击的一种主要方法,一般被用作制止不合法的联接和将内部网路从不安全的网路中分割下来。iptables表带规则作为Linux防火墙过滤数据包的根据,是服务器安全策略的具体实现,Linux防火墙的防御能力直接受过滤规则配置的优劣的影响。Linux为我们提供了防火墙框架Netfilter,我们才能使用用户空间模块工具--iptables在该框架上实现防火墙功能。iptables提供了日志功能录数据包的各类信息,促使我们才能依据日志信息及时发觉网路功击,改进我们的配置,因而配置出更为安全的Linux防火墙。

本文基于个人Linux主机对于防火墙的需求,通过使用Linux防火墙工具Netfilter/Iptables对防火墙进行配置,设计并实现了一个基于Linux操作系统的状态监测包过滤防火墙,最后通过使用SSHSecureShell等测试工具验证了防火墙的安全性和有效性。具体的研究内容和成果如下:

1、本文基于防火墙系统中的netfilter/iptablesIP过滤包系统实现了常见合同的状态监测功能,通过状态监测功能我们能否增加常见包过滤防火墙因检测每位报文头文件所带来的资源浪费和串扰,因而大大减少了个人主机因防火墙所带来的额外开支。

2、针对Linux用户主机,剖析常见DDoS的功击原理和功击方式,通过剖析和调节Linux主机下/proc目录下各个文件,并通过netfilter/iptablesIP过滤包系统为用户添加相应的的规则链,设计实现了SYNFlood、pingFlood和端口扫描功击的防御模块。最后通过测试,该防火墙才能抵挡常见的DDoS功击,并对用户主机的性能影响较小。

关键词:防火墙;状态监测;拒绝服务功击;过滤规则

ABSTRACT

WiththedevelopmentofInternet,theInternetbroughtusconvenientandefficientlifewhilealsoaccompaniedbyavarietyofnetworksecurityissues.Inrecentyears,avarietyofnetworksecurityincidentscontinuetoeruptas12306leaks,TheBackgroundofPrismevent.Thissecurityissuesarewarningusthatweshouldnotignoretheimportanceofnetworksecurity.Firewallasamajorwaytopreventnetworkattacks,isoftenusedtopreventillegalconnectionsandtheinternalnetworkfrominsafenetworkssegmented.LinuxPacketFilteringFirewallfilterspacketsbasedoniptablesbraceletrule,iptablesembodiesthesecuritypolicyofservers.ThedefensecapabilityofourLinuxfirewallisdirectlyaffectedbythequalityofourfilteringrules.

Linuxprovidesuswithafirewallframe--Netfilter,wecanuseiptablestorealizethefirewallfunctionbasedonNetfilterframe.Iptablesalsoprovidespowerfullogfunctions,whichcanhelpustorecordavarietyofinformation,sothatwecandetectnetworkattacksaccordingtotheloginformation,andaccordingtothelogwecanimproveouriptablesrulesandhelptoconfigureamoresecureLinuxfirewall.

Basedonthedemandforpersonalcomputerfirewall,wecandesignandimplementaLinuoperatingsystembasedstatefulinspectionpacketfilteringfirewallbyusingthetool—Netfilter/Iptables.andfinallybyusingSSHSecureShellandothertestingtoolsandmethod,weverifythefirewallThesafetyandefficacy.Specificresearchcontentsandresultsareasfollows:

Basedonnetfilter/iptablesoffirewallsystem,weachievethestatedetectionfunctionofthecommonprotocolpacketthroughtheIPfiltrationsystem.Comparewithcommonpacketfilteringfirewall,byusingstatedetectionfunctionwecanreducewasteofresourcesanddelay.Becausecommonpacketfilteringfirewallneedtoexamineeachpacketheader,thusthestatedetectioncangreatlyreducetheoverheadadditionalspendingoffirewallthatbuildinthelinux.

InconnectionwiththedemandofLinuxhosts,weanalyzetheprincipleandmethodsoftheDDoSattack,byanalyzingandadjustingeachfileof/procdirectoryundertheLinuxhost,andbyusingnetfilter/iptablesIPpacketfiltersystem,wecanaddsomeappropriateruleschainforusers,designingandimplementinganDDoSmoduleagainsttheSYNFlood,pingFloodandportscanattack.Finally,throughtesting,thefirewallcanresistmostofDDoSattacks,andhavealessimpactontheperformanceofLinuxhosts.

KEYWORDS:Firewall;StateInspection;DDoS;Filteringrules

在过去的几六年里,计算机技术持续发展更新,互联网日渐成为了人们日常生活不可缺乏的一部份,每天都有大量的联通和本地顾客端设备接入到因特网中。近些年来,我国互联网市场规模和用户体量高速下降,截止2014年12月末,网站总数保持规模化发展,为364.7万个,网站使用的独立域名为481.2万余个,互联网接入服务商达到了1068家,网民规模达到了6.49亿,手机网民规模达5.57亿,互联网普及率达到47.9%,与此同时,信息化的迅猛发展也带来众多网路安全恐吓等伴生性问题。我国基础网路仍存在较多漏洞风险,云服务日渐成为网路功击的重点目标,域名系统面临严峻的DDoS功击,针对重要网站的DNS解析篡改的功击频发。网路功击恐吓愈发向工业互联网领域渗透,已发觉我国部份地址感染专门针对工业控制系统的恶意程序风波。分布式反射型的拒绝服务功击日趋频繁,各类病毒,木马活动非常猖狂,致使互联网面临前所未有的挑战各类各样的网路安全问题蜂拥而至。

DDoS功击是不法之徒为了获取某种经济上的利益或则是满足个人的探究欲望而进行的功击行为,另外因为DDoS功击技术门槛逐年增加,因而基于DoS上的DDoS功击技术不断进步红帽linux系统下载,呈现出了功击频度不断下降、攻击流量规模不断减小,功击方法更加多样化等特点。2013年3月起,CNCERT/CC针对rejoice2013、darkness、darkshell、imddos、风云、猎鹰、脑残片制造机、雪花、幽幽、残壳、毁灭等常见DDoS工具举办抽样检测。按照检测数据表明,使用上述DDoS工具进行的分布式拒绝服务功击风波规模巨大,每晚几十万台主机在不知情的情况下被黑客借助而成为用作发起DDoS功击的“肉鸡”,有每天都有成千上万台主机正在遭遇到DDoS功击,因此渐渐弄成恐吓中国网路安全的一个重要诱因。

而防火墙作为保护计算机以及网路的安全的一种重要方式,在多年防御网路功击的过程中,也取得了长足的进步。防火墙技术是通过硬件设备或则软件的组合应用对网路信息进行分离、分析和限制来实现对网路数据资源和用户信息保护的一种访问控制技术。防火墙控制访问功能是按照用户或则企业拟定好的过滤规则和系统配置为基础,对所有经过防火墙的数据报文剖析、处理,分离出允许访问的那部份并给以通过实现的。

当终端用户除了使用防火墙软件保护自己的网路免受功击,并且也帮助管理自己的内部网路数据。因为在市面上,适宜企业使用的高性能软件或则硬件防火墙均价位高昂,对于大多数创业公司和大型企业,她们急切须要网路防火墙来保证服务器的数据安全,而这笔费用的确会成为阻碍公司发展的一个诱因。辛运的是,Linux几乎具备所有的网路功能和开放源码的工具软件,借助kernel中的netfilter模块linux内核,我们可以按照个人自身的需求,搭建出足以匹敌大部份商用防火墙的具备高效率、低成本、持续稳定和高安全性的Linux防火墙。

防火墙由最初的包过滤技术、应用代理技术到目前的下一代防火墙(NextGenerationFirewall)技术,经过了几代人不断的努力。其中测量包过滤技术因为使用简单、高效率等优势设置 linux 防火墙,很快便在防火墙领域应用开来。并且使用包过滤技术的防火墙未能提供深度的防御,不能防御IP误导和一些网路功击。应用代理防火墙似乎因为工作在OSI模型的第七层就能为我们提供深层数据的测量,并且对于不同的应用合同,防火墙须要开发相对应的程序,程序的兼容性须要增强。通过剖析国外外防火墙测试报告数据,我们可以看出代理防火墙在互联网高度发展的现今社会早已满足不了保护网路安全的重担了目前,大多中大型企业一直使用传统的防火墙技术即简单包过滤技术来节约支出,包过滤防火墙技术一直逗留在检查网路层和传输层的数据包报头信息的测量上,通过匹配过滤规则,依照设定的规则选择放行或则遗弃数据包。而目前Web2.0应用正在蓬勃发展,海量应用都是运行在OSI模型的应用层,但简单包过滤防火墙却未能覆盖到应用层,未能有效地辨识和判定应用层数据,更不用说检查应用程序所携带的而已代码了,很其实简单包过滤与当前的网路安全环境是格格不入的。

当前大量的网路恐吓和网路功击都是来自应用层,但是其规模和频度在逐年提高,功击手段也趋向多元化。似乎在当前网路环境中设置 linux 防火墙,传统防火墙已难以满足网路安全的需求了。CheckPoint作为全球一流的互联网安全解决方案供应商第一个提出了状态检查这一个概念,状态监测防火墙才能通过在OSI模型的网路层读取数据包并取得测量须要的信息,最后按照过滤规则完成对联接的判定来决定接受或则拒绝该数据包。与简单包过滤防火墙相比较,状态监测防火墙首先才能从数据包中提取更多有用的数据并对信息进行相应的处理操作,提升了防火墙的安全性。其次在状态监测防火墙中当联接构建上去以后我们就无需去检查该联接的数据报文,从而拥有更高的效率。最后,状态监测防火墙可以通过形成新的安全策略和过滤规则来兼容一个新的应用程序,因此可扩充性更好。

只须要简单的配置就能否实现集中式管理,因而保障了小型网路间安全策略的同步,减少了营运费用。

防火墙即使在从简单包过滤技术发展到集成多种技术得到了不小的进步,并且随着网路功击形式的多样化和功击规模的减小,我们仍须要不断研究新技术以应对当前和未来的网路恐吓,由于基于包过滤技术的防火墙一直是当下主流,而当前的防火墙主要是对已知漏洞和功击的防范,而在未来,对未知的网路功击怎样进行提早预判和进行防御一直是防火墙发展过程中不得不要解决的问题。要应对未来防火墙的恐吓,我们必须使我们的防火墙愈发智能化:

首先,防火墙必须就能预知网路恐吓。通过不间断地监控搜集网路数据变化并剖析那些数据变化来形成网路运行正常时的特点。同时对比剖析当前的网路数据流并与正常运行的数据特点进行比较,主动查找出害处网路安全环境的诱因并及时将它去除。

其次,以人为本应该作为防火墙的一个重要原则。未来防火墙应该像网路功击在更大空间上发挥人的主观能动性,不断增加对防火墙技术知识的依赖程度,致使用户才能依据自身的需求搭建出满足自身需求的网路环境。

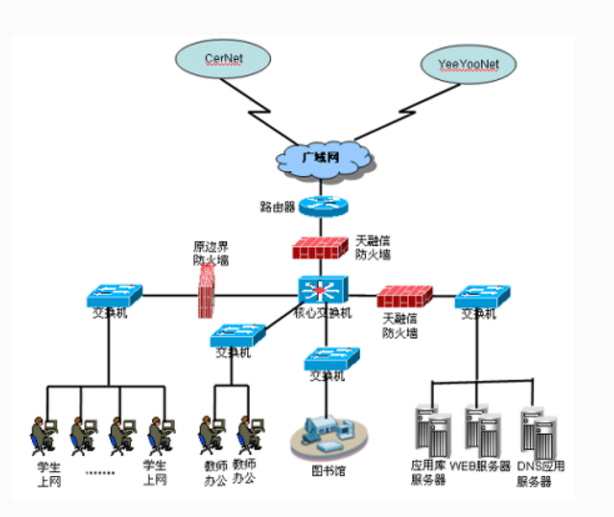

Linux防火墙开发设计:

SSH工作流程