用户组权限问题(1)

用户组权限问题(2)

目录的rwx权限(3)

目录的r权限(4)

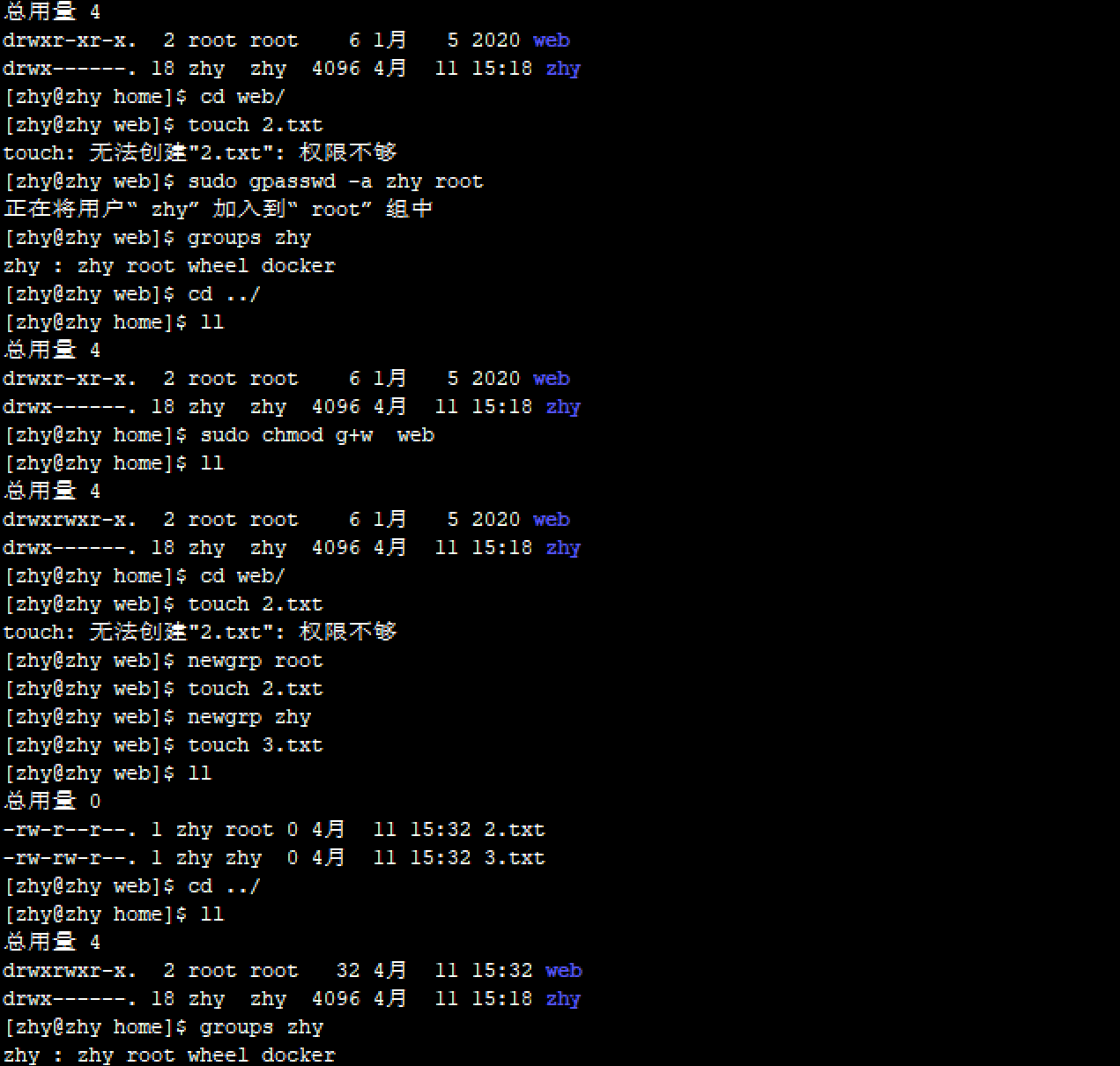

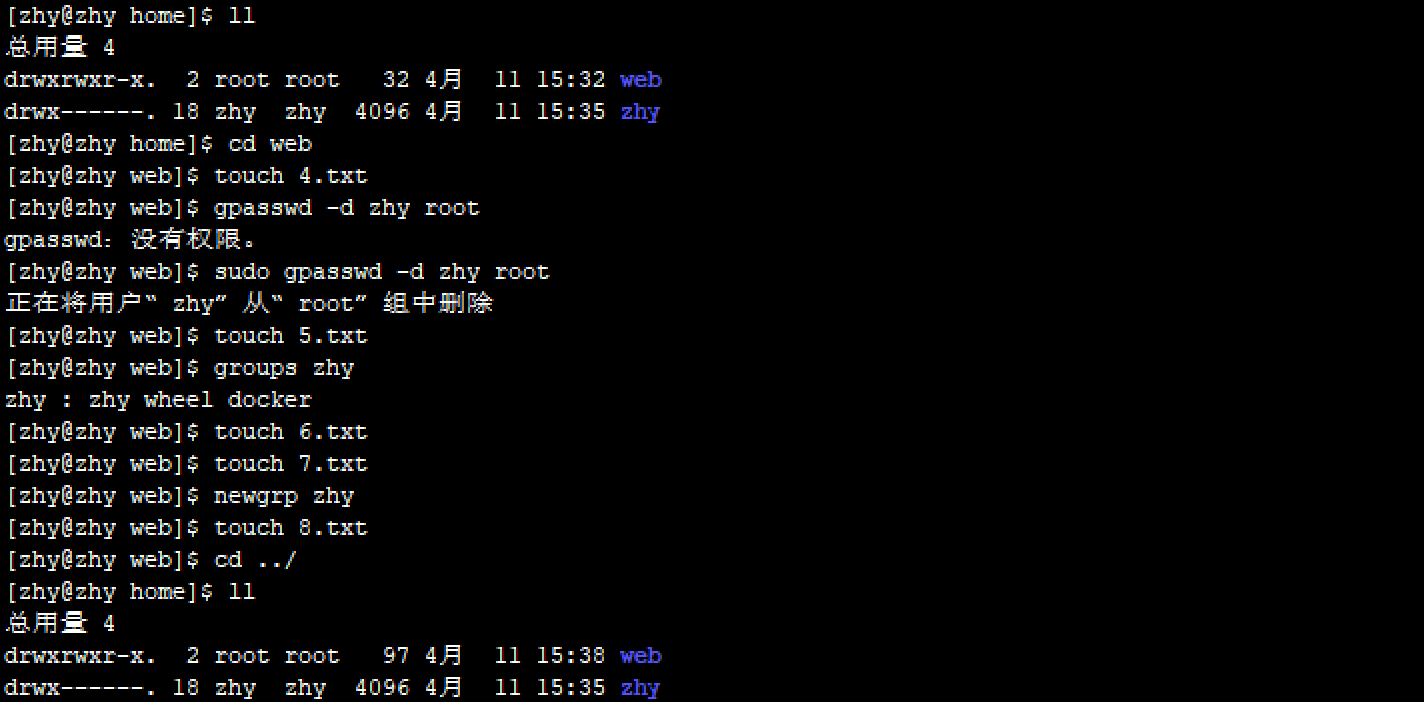

图1验证用户的附加组权限,这儿有个问题:图2明明把zhy用户从root组中移除

了,但仍然可对web目录做出编辑操作

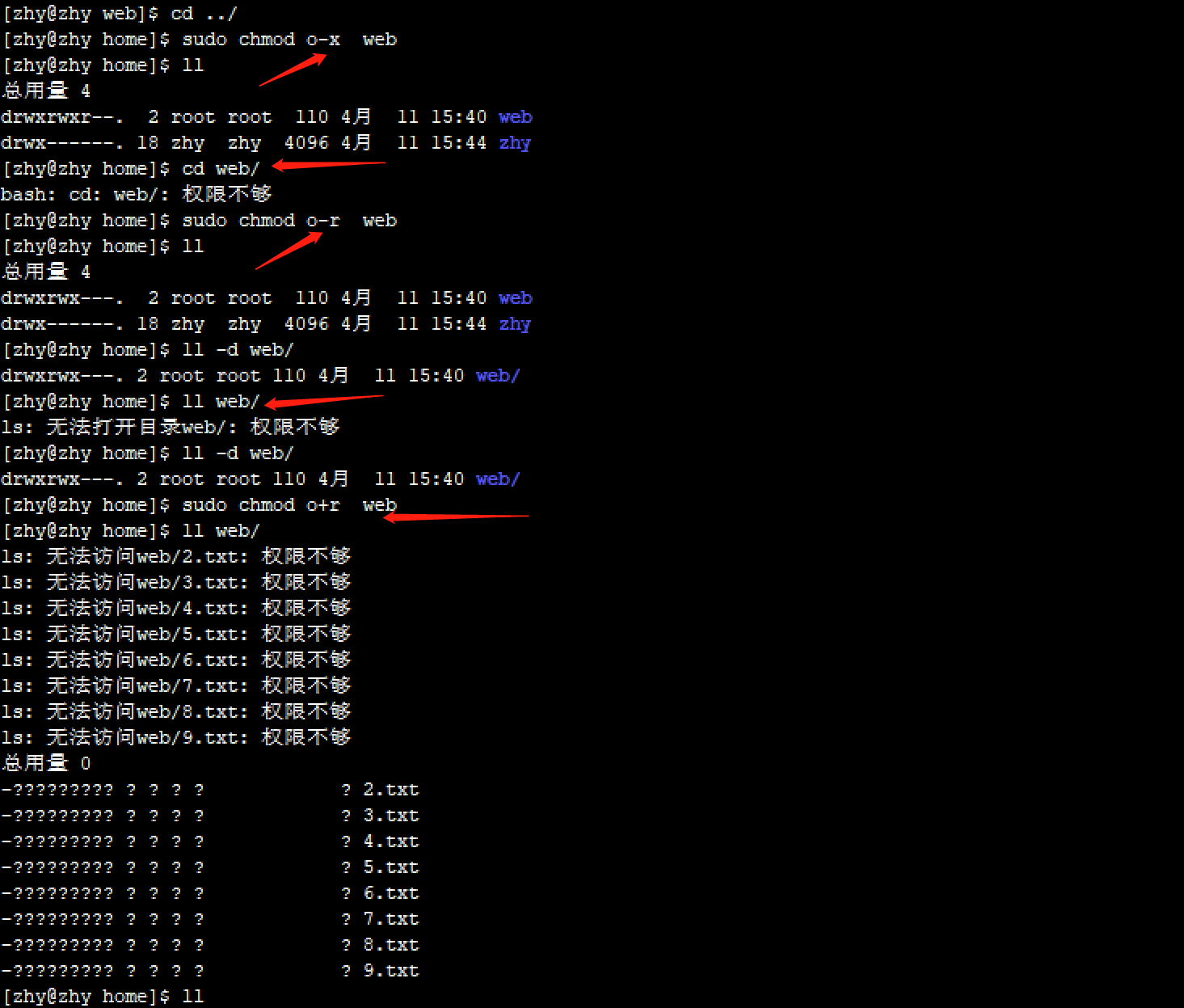

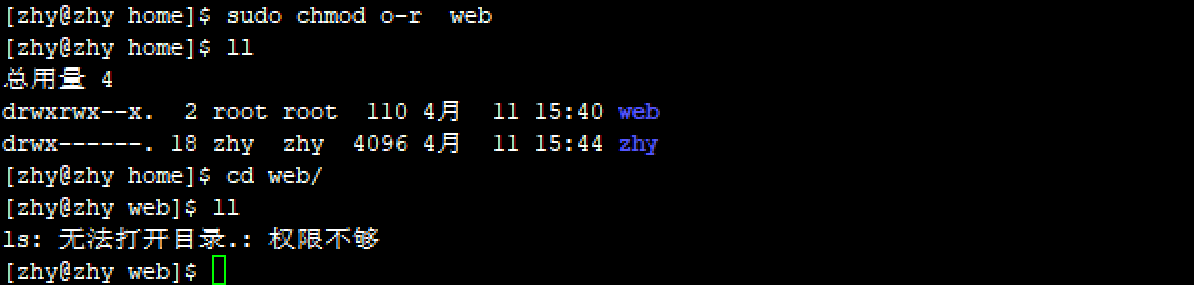

图3验证目录的rwx权限,去除x,cdweb/返回权限不够;去除r,llweb/返回没有权限;

加回r权限后,之所以web/2.txt权限不够,是由于ll读取时,难以cd步入web目录,通过节点id,读取文件的信息,ll只获取到web目录下的文件id列表

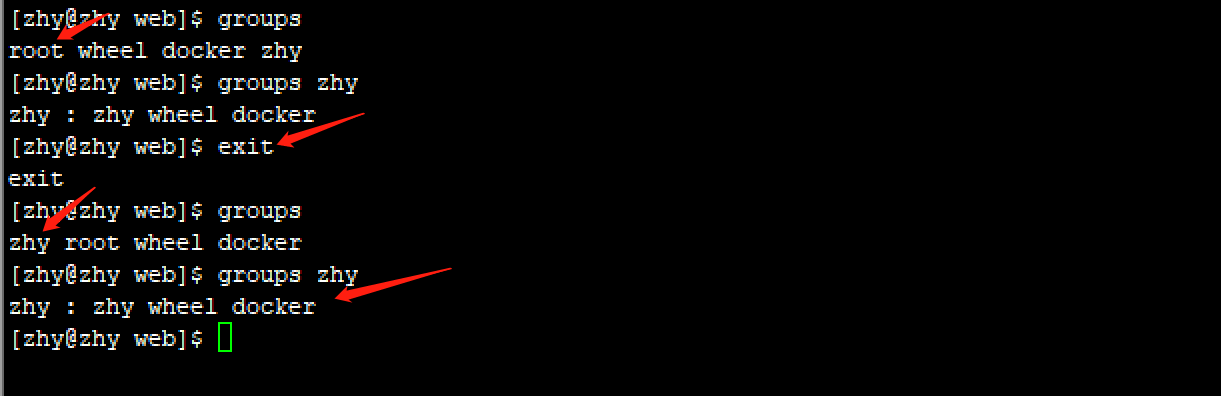

groups与groupsuser不一致

给用户添加或删掉附加组后,id、groups不会刷新,需重启才会获到正确的权限(CentOSLinuxrelease7.7.1908(Core)版本有此问题,CentOSLinuxrelease6.4(Final)正常)

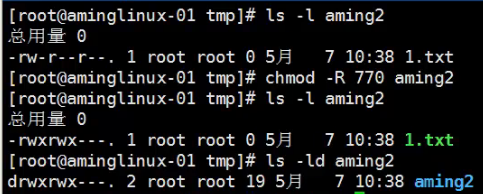

修改文件的所属者和所属组

chown[-R]user[:group]file

-R:修改指定目录以及其子目录下的所有文件

:group:修改的目标所属组

chgrp[-R]groupfile

chowntomcat1.txt:修改1.txt的所属用户为tomcat

chown:tomcat1.txt:修改1.txt的所属组为tomcat

find./-perm-006-execchmodo-w{};

找到当前目录下只要其它用户有读写权限,而且将其改为读权限。{}为循环到的文件名

须要具有root权限

如:useraddtomcat;groupaddtomcat;chowntomcat:tomcat1.txt

修改文件的权限

chmod [-R] [ugoa...][[+-=][rwxX]...] file

-R:更改指定目录以及其子目录下的所有文件

u: 此文件的所属者

g: 此文件的所属初始基本组

o:其他用户

a: 等效于ugo

+:加某某权限

-:减某某权限

=:赋予某某某权限,重新设置

r: 设置为可读权限

w: 设置为可写权限

x: 设置为可执行权限

X: 特殊执行权限 只有当文件为目录文件,或者其他类型的用户有可执行权限时,才将文件权限设置可执行

s: setuid/gid 当文件被执行时,根据who参数指定的用户类型设置文件的setuid或者setgid权限

t: 粘贴位 设置粘贴位,只有超级用户可以设置该位,只有文件所有者u可以使用该位

命令:

通常使用格式

chmodu+rtest.txt;chmodg+rtest.txt;chmodo+rtest.txt==

chmodugo+rtest.txt==chmoda+rtest.txt

chmodu+r,g+r,o+rtest.txttest1.txt同时设置多个文件的权限

chmod-Ra+rw*设置当前目录下的所有档案与子目录皆设为任何人可读写

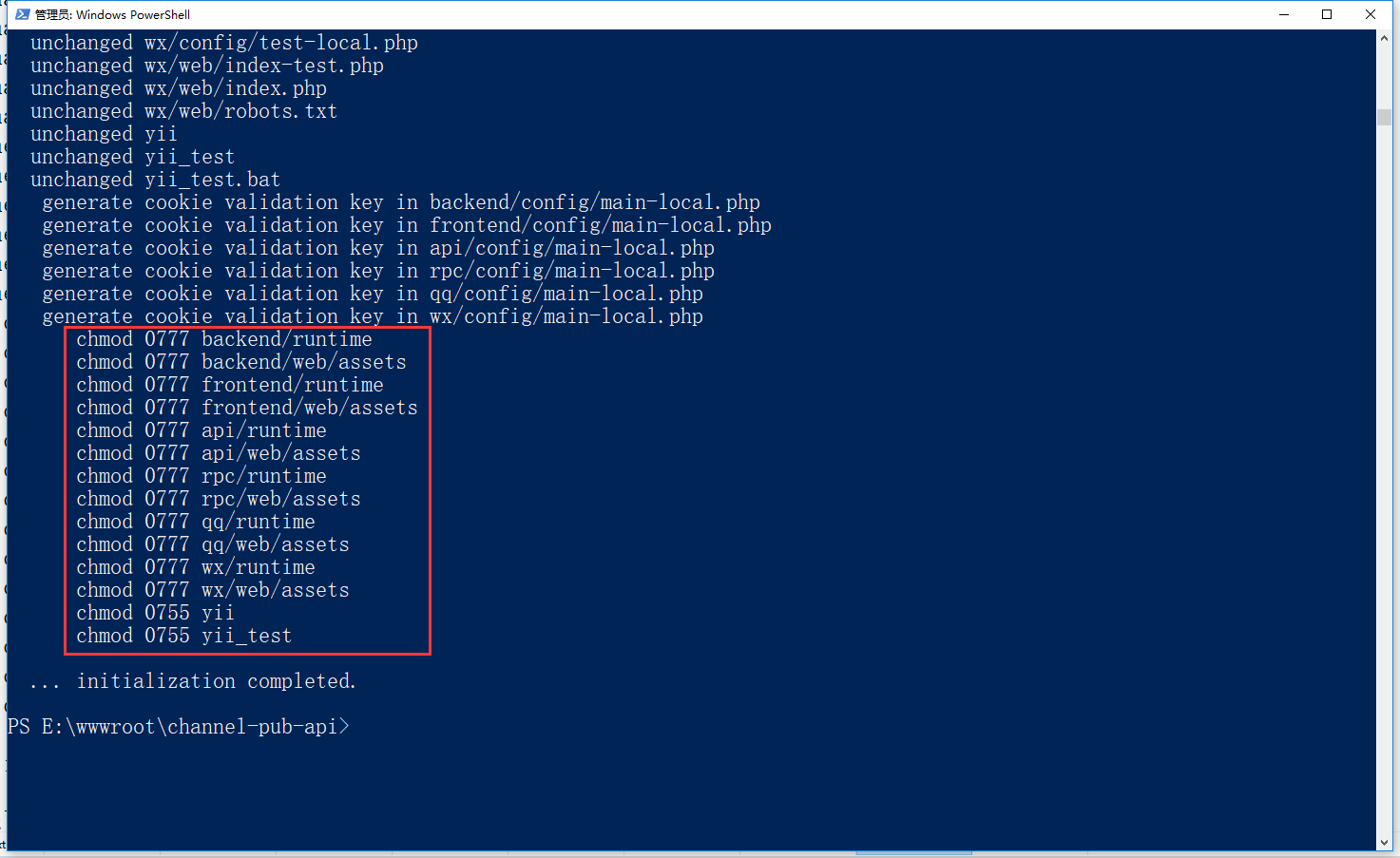

数字权限使用格式

每位权限都可以用一个二补码数1和0表示,而三个权限一组查看linux是什么系统,共三组。故一个完整的文件权限可用9个二补码数表示,再简化为三个八补码数字方式。如:

rwx=4+2+1=7

rx=4+1=5

rw=4+2=6

rwxr-xr-x:111101101:755

chmodu=rwx,g=rwx,o=rwxtest.txt==chmoda=rwxtest.txt==chmod777test.txt

文件的附加权限

linux不仅设置正常的读写操作权限外,还有关于一类设置也是涉及到权限,称作Linxu附加权限。包括SET位权限(suid,sgid)和粘滞位权限(sticky)。

1.SUID

让执行者临时拥有所属用户的权限(对拥有执行权限的二补码程序进行设置);

让普通用户临时获得程序所有者的身分

意思是进程执行一个文件时一般保持进程拥有者的UID。但是,假若设置了可执行文件的suid位,进程就获得了该文件拥有者的UID

假如文件设置了suid还设置了x位,则相应的执行位表示为s(大写)。并且,假如没有设置x位,它将表示为S(小写)。如:

-rwsr-xr-x表示设置了suidlinux修改文件权限755,且拥有者有可执行权限

-rwSr--r--表示suid被设置,但拥有者没有可执行权限

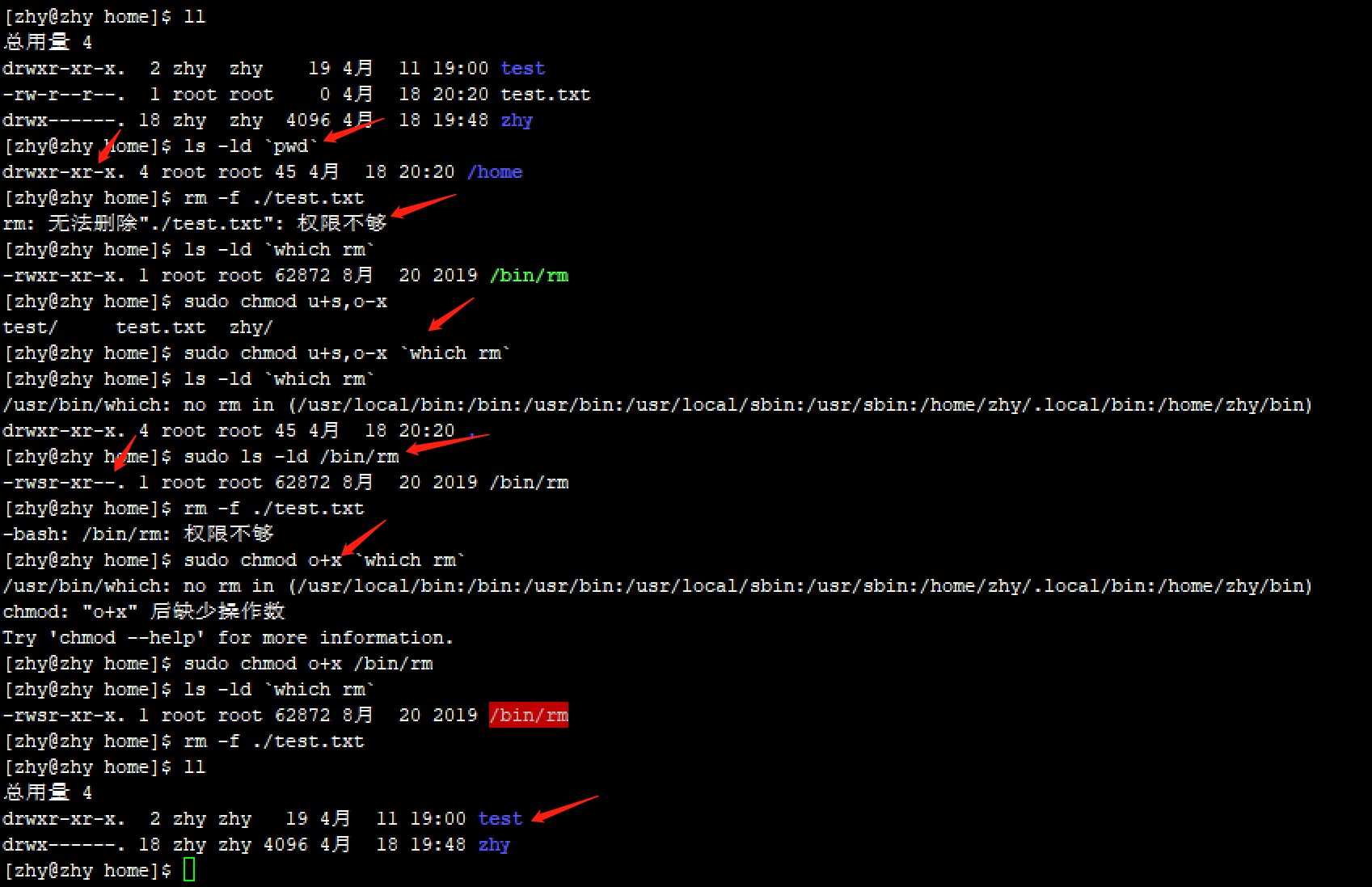

SUID(1)

SUID(2)

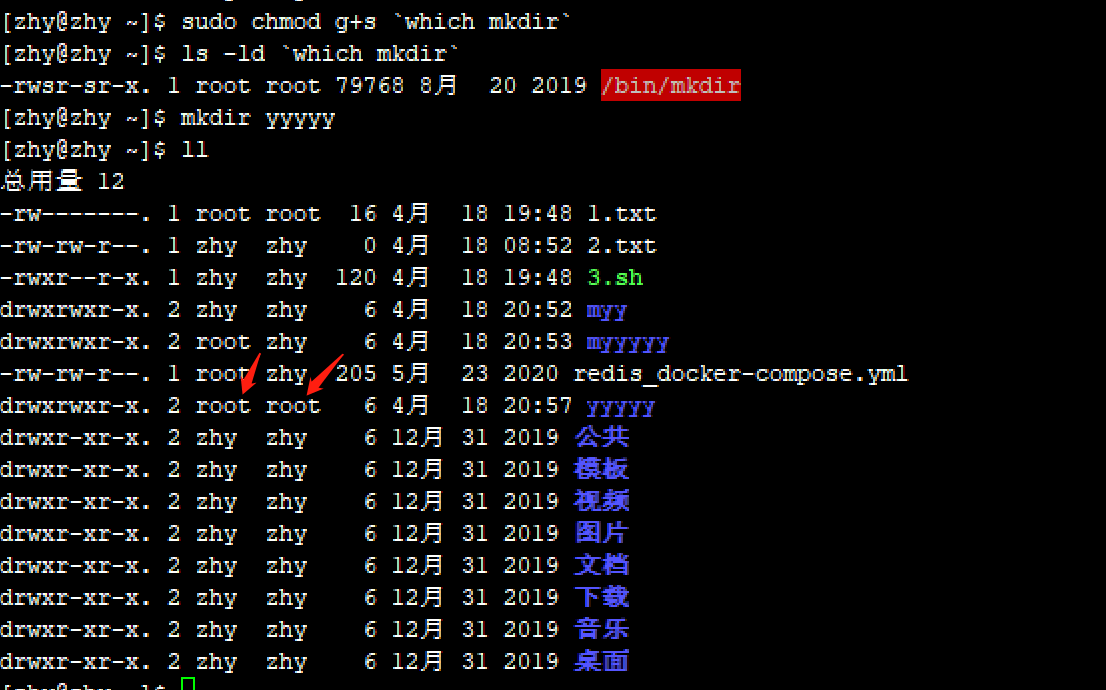

2.SGID

让执行者临时拥有属组的权限(对拥有执行权限的二补码程序进行设置);

在某个目录中创建的文件手动承继该目录的用户组(只可以对目录进行设置)。

跟SUID差不多,只是获取到文件所属组的权限,把进程拥有者改成进程组了

-rwxr-sr-x表示sgid被设置,且群组用户有可执行权限

-rw-r-Sr--表示sgid被设置,但群组用户没有可执行权限

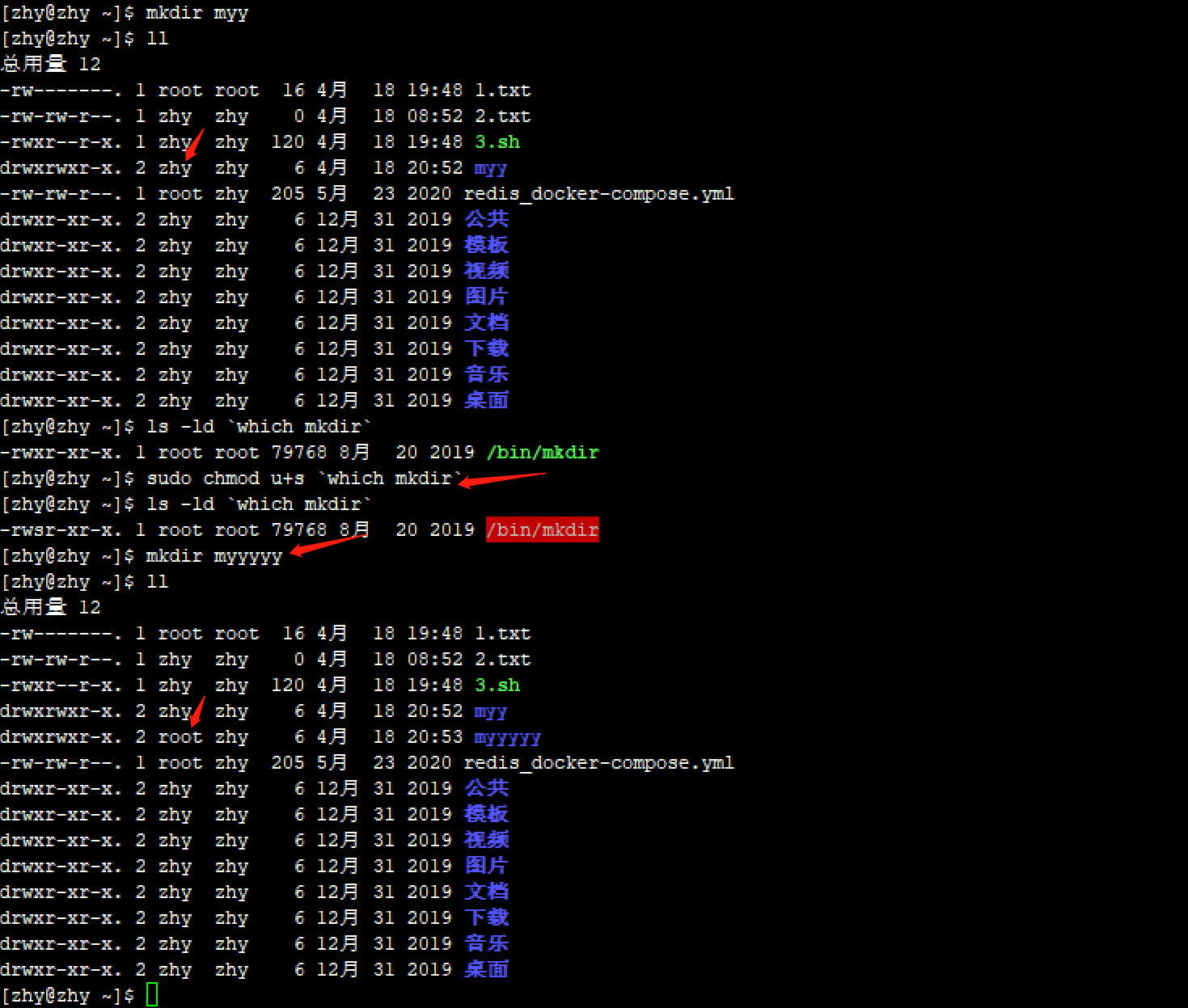

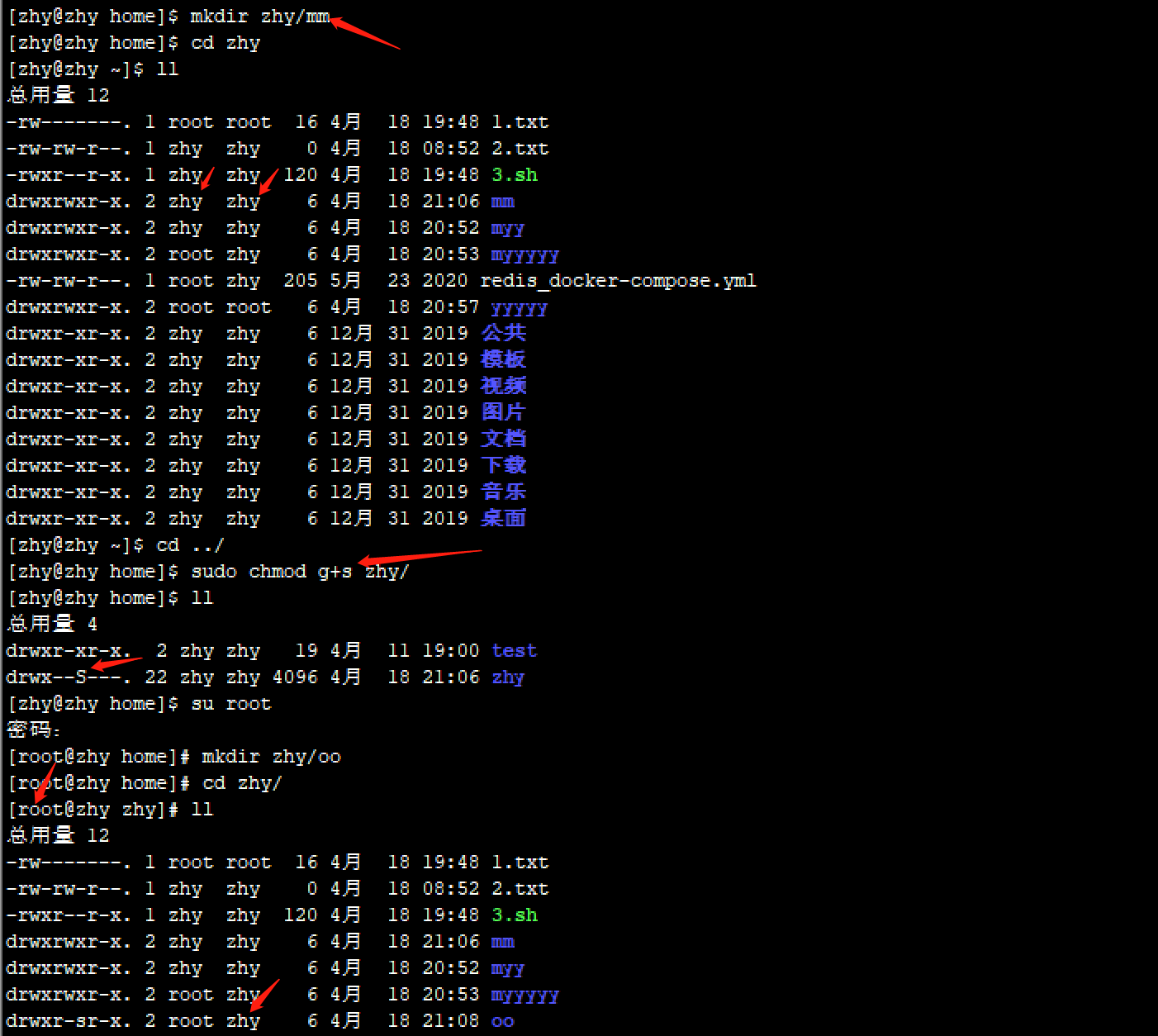

SGID(1)

SGID(2)

命令:ls-ld`whichrm`;whichrm与whereisrm

说明:只有在可执行二补码文件上设置SUID和SGID位,且执行者有执行权限(o+x),命令运行时会获取标记位的用户或属组身分去执行,注,shell文件难以获取到标记位身分

以下命令可以发觉系统上运行的所有SUID可执行文件。具体来说,命令将尝试查找具有root权限的SUID的文件

find/-userroot-perm-4000-print2>/dev/null

从/目录中查找具有SUID权限位且属主为root的文件并输出她们,之后将所有错误重定向到/dev/null,因而就列举该用户具有访问权限的这些二补码文件

find/-perm-u=s-typef2>/dev/null

find/-userroot-perm-4000-execls-ldb{};

或

ls-l|grep'^...s'

ls-l|grep'^...s..s'

find`pwd`-execwhoami;

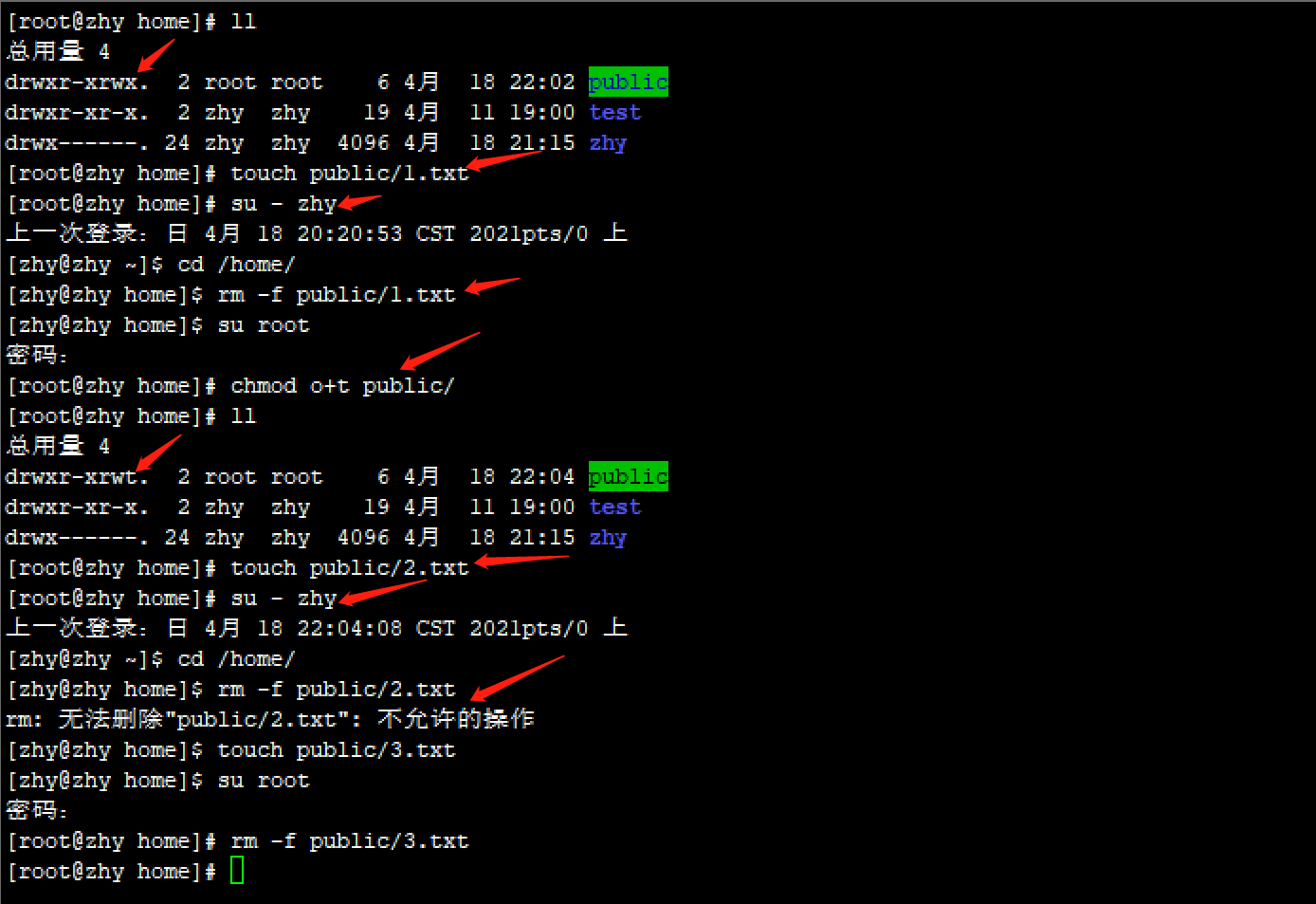

3.SBIT

通常用于为目录设置特殊的附加权限,当目录被设置了粘滞位权限后,虽然用户对该目录有写的权限,也不能删掉该目录中其他用户的文件数据

一个文件或目录被设置了粘滞位权限,会表现在其他组用户的权限的可执行位上。假如文件设置了sticky还设置了x位,其他组用户的权限的可执行位为t。并且,假如没有设置x位,它将表示为T(小写)。如:

-rwsr-xr-t表示设置了粘滞位且其他用户组有可执行权限

-rwSr--r-T表示设置了粘滞位但其他用户组没有可执行权限

SGID标志位可以设置共享目录,SBIT标志位限制不能删掉或更改其他用户的文件

SBIT

命令:

通常使用格式

chmodu+s,g+s,o+t/bin/rm

数字权限使用格式

在原先三组的基础上降低一组表示附加权限,其中:

4:SUID标志

2:SGID标志

1:SBIT标志

chmod4777/bin/rm;chmod6777/bin/rm;chmod7777/bin/rm;

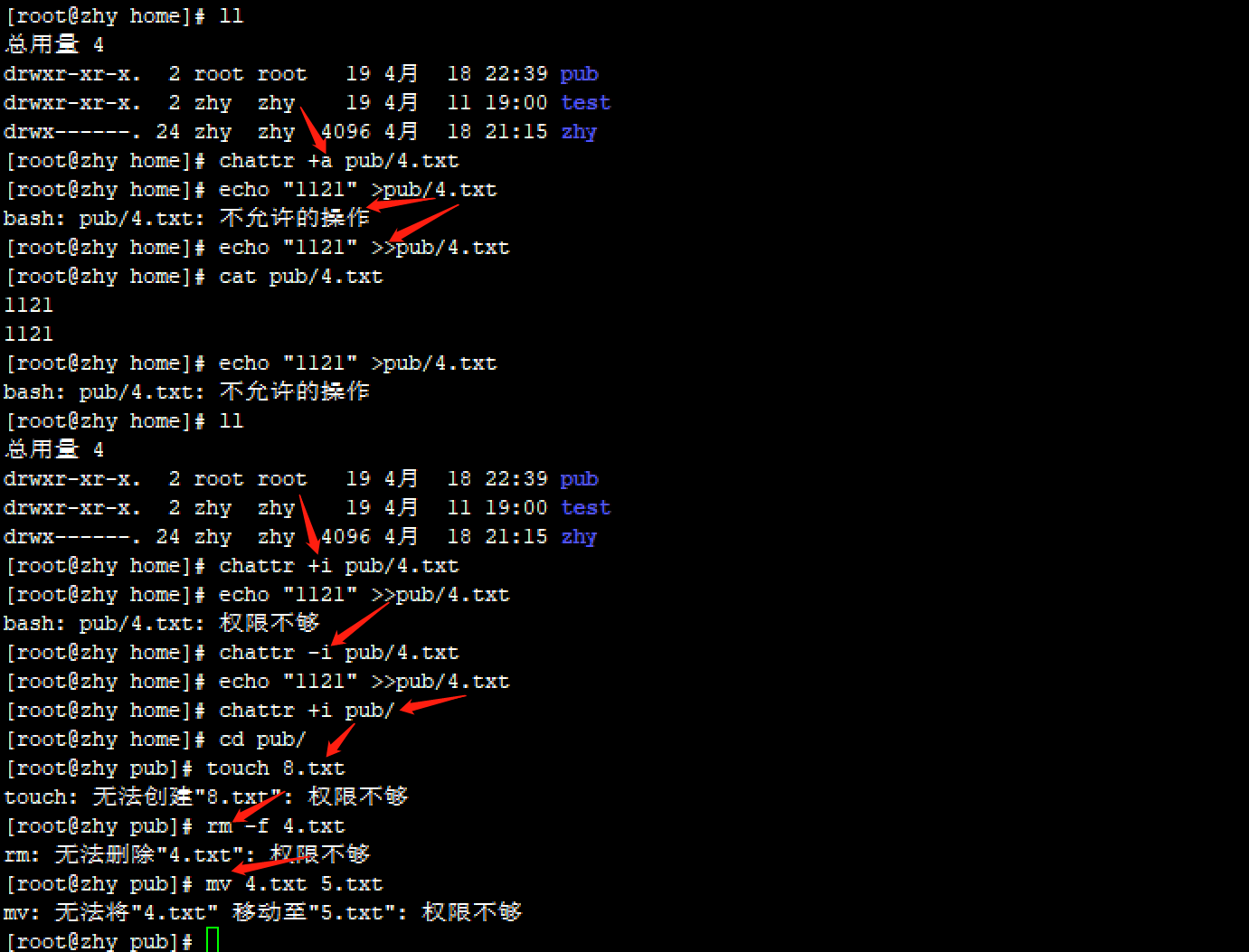

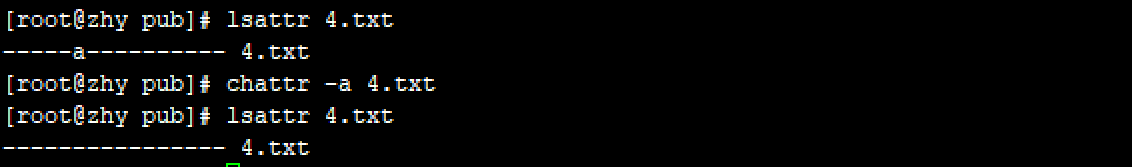

文件的隐藏权限

chattr + | - [参数] 文件 设置或去除文件的隐藏权限

i:无法修改,若是目录,则就能修改子文件内容,不能新建,重命名,删除

a: 只能追加内容

d:使用dump命令备份时忽略此文件

c:默认将文件压缩

x:可以直接访问压缩文件中的内容

隐藏权限用ls之类的命令查不下来,需用lsattr

lsattr文件查看隐藏权限

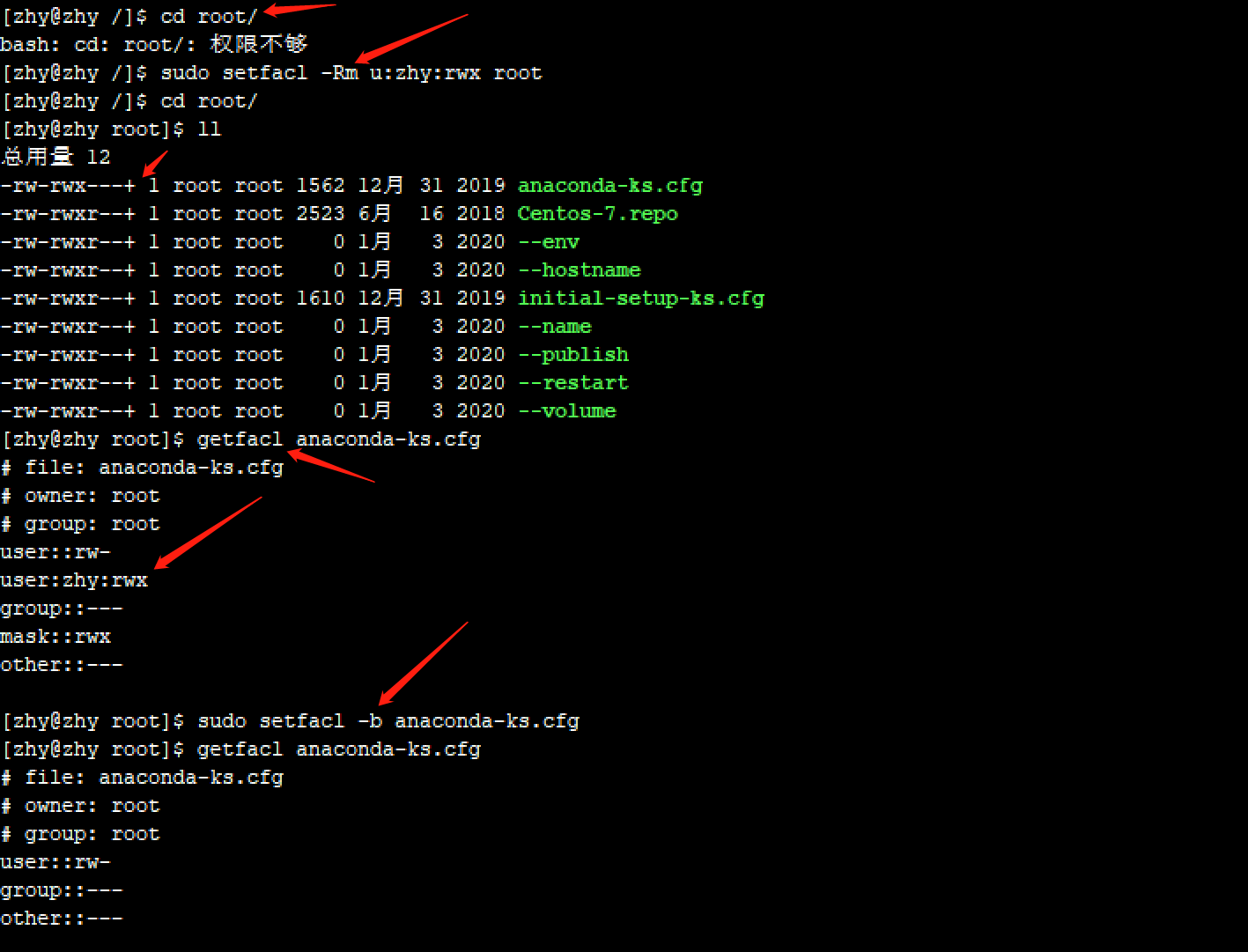

文件访问控制列表(ACL)

对某个指定的用户或用户组设置文件或目录的操作权限,倘若是对目录设置了ACL,则目录中的文件承继其ACL;若是文件设置了ACL,则不承继其所在目录的ACL

setfacl[参数][u|g]:[user|group]:权限码文件名

-R:目录文件递归

-m:文件

-b:删掉ACL

getfacl文件名显示文件上设置的ACL信息

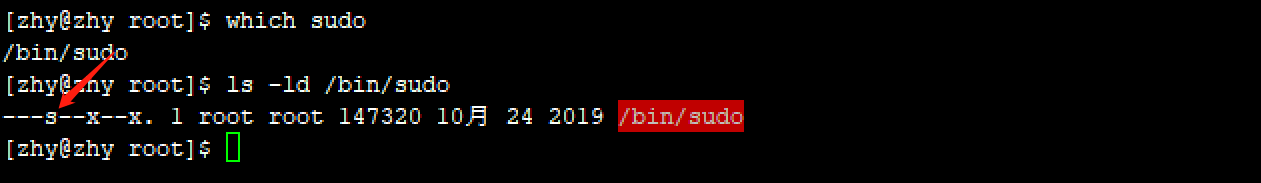

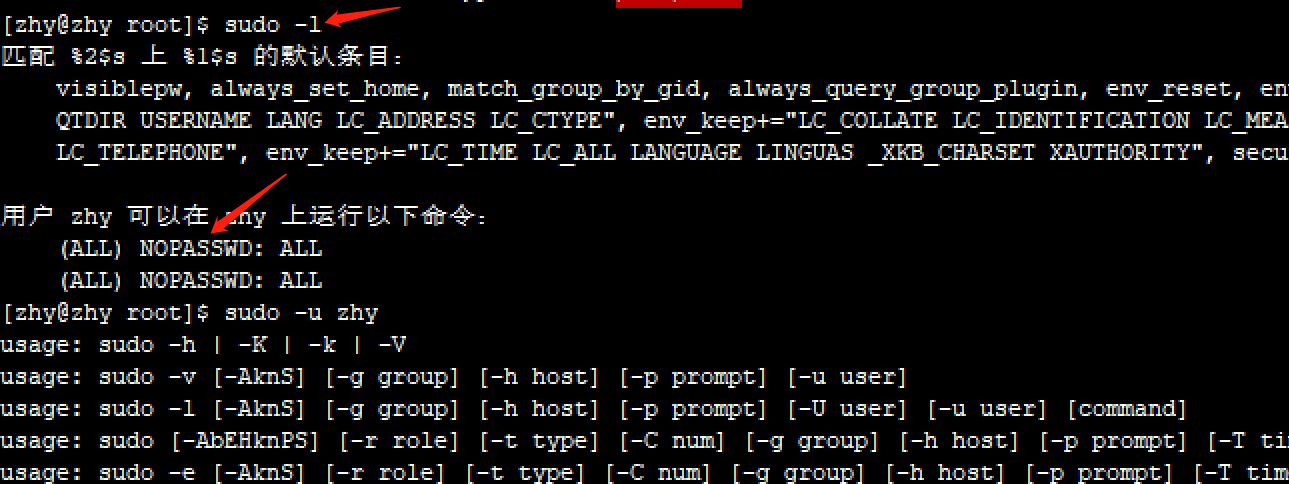

su和sudo

su:切换用户,一般中间加-,表示环境变量信息也修改为新用户信息,root的用户切换别的用户不须要密码,但普通用户切root用户须要输入root密码,有曝露的风险,故通常设置sudolinux修改文件权限755,授权相应的命令给普通用户执行。虽然sudo也是用的SUID附件权限

须要在/etc/sudoers文件中配置linux 关机命令,如:zhyALL=NOPASSWD:/usr/bin/cat